Porque las redes tambíen necesitan su espacio personal… y un poquito de orden.

Antes de cablear como locos… ¿Qué es una VLAN?

Imagínate una oficina con departamentos de ventas y contabilidad. Ambos comparten el mismo pasillo (cableado físico), pero no quieres que los de contabilidad vean lo que hace ventas, y viceversa (especialmente cuando es fin de mes). Ahí entran las VLANs: redes virtuales que separan el tráfico como si fueran oficinas distintas, aunque todo viaje por el mismo cable.

Objetivo del día: Dos mundos, un solo router

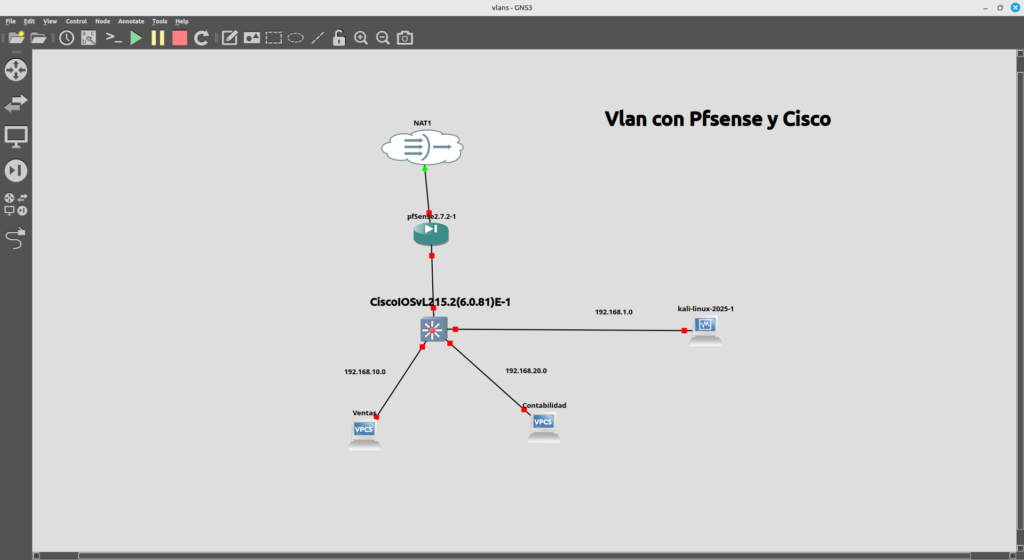

Queremos lograr esto:

- VLAN 10 → Red

192.168.10.0/24→ Ventas - VLAN 20 → Red

192.168.20.0/24→ Contabilidad - Un pfSense actuará como router inter-VLAN y servidor DHCP

- Un switch Cisco se encargará de separar el tráfico por puertos

- Y un Kali Linux, conectado en la red

192.168.1.0, mirará todo esto desde las sombras (sin VLAN por ahora

Parte 1: Configurar pfSense (el router zen de nuestra red)

Paso 1: Crear las VLANs

- Accede al pfSense desde tu navegador (normalmente en

192.168.1.1). - Ve a Interfaces > Assignments > VLANs.

- Crea dos VLANs usando como interfaz base la que conecta al switch (ej.

em1ovtnet1):

VLAN 10 – Ventas

- Parent interface:

em1 - VLAN Tag:

10 - Description:

VENTAS

VLAN 20 – Contabilidad

- Parent interface:

em1 - VLAN Tag:

20 - Description:

CONTABILIDAD

Haz clic en Save en ambas y luego en Apply Changes.

Paso 2: Asignar y configurar interfaces

- Ve a Interfaces > Assignments

- En el menú de “Available network ports”, añade

em1_vlan10yem1_vlan20. - Verás dos nuevas interfaces (

OPT1,OPT2). Haz clic en cada una y configura así:

Para VENTAS:

- Activa la interfaz (✔ Enable)

- Nombre:

VENTAS - Static IP:

192.168.10.1/24

Para CONTABILIDAD:

- Activa la interfaz (✔ Enable)

- Nombre:

CONTABILIDAD - Static IP:

192.168.20.1/24

Guarda y aplica los cambios.

Paso 3: Activar DHCP (opcional pero recomendable)

Ve a Services > DHCP Server y activa el servicio para cada VLAN:

- VENTAS: Rango

192.168.10.100 – 192.168.10.200 - CONTABILIDAD: Rango

192.168.20.100 – 192.168.20.200

Así los dispositivos conectados a cada VLAN recibirán IP automáticamente, sin dramas.

Parte 2: Configurar el switch Cisco (el portero de la red)

Ahora que pfSense ya sabe cómo manejar VLANs, hay que decírselo al switch Cisco, que no es adivino. Vamos a:

- Asignar puertos a cada VLAN

- Configurar el puerto que conecta con pfSense como trunk

- Dejar un puerto plano para Kali Linux, fuera de VLAN por ahora

Configuración CLI del switch Cisco

Accede a la consola del switch Cisco (en GNS3 o vía consola) y ejecuta lo siguiente:

enable

configure terminal

! Crear las VLANs

vlan 10

name VENTAS

exit

vlan 20

name CONTABILIDAD

exit

! Asignar puertos a cada VLAN

interface Gi0/2

switchport mode access

switchport access vlan 10

exit

interface range Gi1/0 - 3

switchport mode access

switchport access vlan 20

exit

! Puerto trunk hacia pfSense

interface Gi0/0

switchport trunk encapsulation dot1q

switchport mode trunk

switchport trunk allowed vlan 10,20,1

exit

copy running-config startup-config

Parte 3: Verificación y pruebas

Desde los dispositivos:

- Las VPCS deben obtener una IP del DHCP de pfSense (si lo habilitaste).

- Haz ping desde una máquina de ventas (

192.168.10.x) hacia el gateway192.168.10.1. - Lo mismo para contabilidad hacia

192.168.20.1. - Intenta que Ventas no vea a Contabilidad (a menos que configures reglas en pfSense).

- Kali Linux, en

192.168.1.1, por ahora solo observa. No está en ninguna VLAN.

Conclusión

Ahora tienes una red segmentada, con VLANs bien definidas, tráfico separado y un router (pfSense) que administra todo con sabiduría. Esto no solo mejora la seguridad, sino también el rendimiento y orden de tu red.

En futuras entregas trataremos de mejorar nuestra red con…

- Routing entre VLANs con reglas de firewall

- Crearemos una VLAN de gestión

- Aplicaremos QoS o ACLs

Entretanto, por aquí dejamos un video de lo que hemos hecho:

Deja una respuesta