Desanonimización mediante Archivos Cebo: El Caso PlayPen

Introducción

La desanonimización es un proceso crucial en la lucha contra el cibercrimen, permitiendo a las autoridades identificar a usuarios que intentan ocultar su identidad en la web. Un método eficaz en esta tarea es el uso de archivos cebo. Este artículo explora cómo los archivos cebo se han utilizado para desanonimizar usuarios, enfocándose en el emblemático caso PlayPen, donde el FBI aplicó esta técnica para identificar y arrestar a numerosos criminales involucrados en la explotación infantil.

Desanonimización mediante Archivos Cebo

Archivos Cebo son documentos o archivos diseñados para atraer a los delincuentes y revelar su identidad al ser abiertos. Estos archivos pueden incluir diversas formas de contenido, como documentos PDF o archivos de Word, que contienen elementos ocultos capaces de enviar información de vuelta a un servidor controlado por las autoridades.

Mecanismo de Función:

- Incorporación de Código: Los archivos cebo incluyen códigos o scripts ocultos que se activan al abrir el archivo. Estos códigos pueden ser JavaScript incrustado en un PDF o macros en un documento de Word.

- Conexión a un Servidor: Una vez activado, el código intenta conectarse a un servidor específico, enviando información del usuario. Esto puede incluir la dirección IP, que es crucial para la desanonimización.

- Registro y Análisis: El servidor registra la dirección IP y otra información relevante, permitiendo a las autoridades rastrear y localizar a los usuarios.

Caso PlayPen

PlayPen fue uno de los portales más grandes y notorios de la dark web dedicados a la explotación infantil. Operaba en la red Tor, que proporciona anonimato a sus usuarios, dificultando la identificación de sus visitantes y administradores.

Acción del FBI:

- Infiltración y Control del Sitio: En 2015, el FBI logró obtener el control del servidor de PlayPen. En lugar de cerrar inmediatamente el sitio, lo operaron durante 13 días para identificar a sus usuarios.

- Uso de Archivos Cebo: Durante este periodo, el FBI implementó una técnica llamada NIT (Network Investigative Technique), una especie de archivo cebo, que consistía en un malware diseñado para desanonimizar a los usuarios de Tor.

- Función de la NIT:

- Al visitar páginas específicas de PlayPen, el NIT se descargaba y ejecutaba en el ordenador del usuario.

- El malware recolectaba información crítica, como la dirección IP, el sistema operativo y otros datos de identificación del usuario.

- Esta información se enviaba de vuelta a los servidores del FBI, permitiendo la identificación y localización de los usuarios.

Impacto:

- Arrestos: La operación resultó en cientos de arrestos a nivel mundial. Más de 350 personas fueron acusadas, y 25 productores de pornografía infantil fueron arrestados.

- Rescate de Víctimas: Al menos 55 niños fueron identificados o rescatados de situaciones de abuso y explotación.

Practica

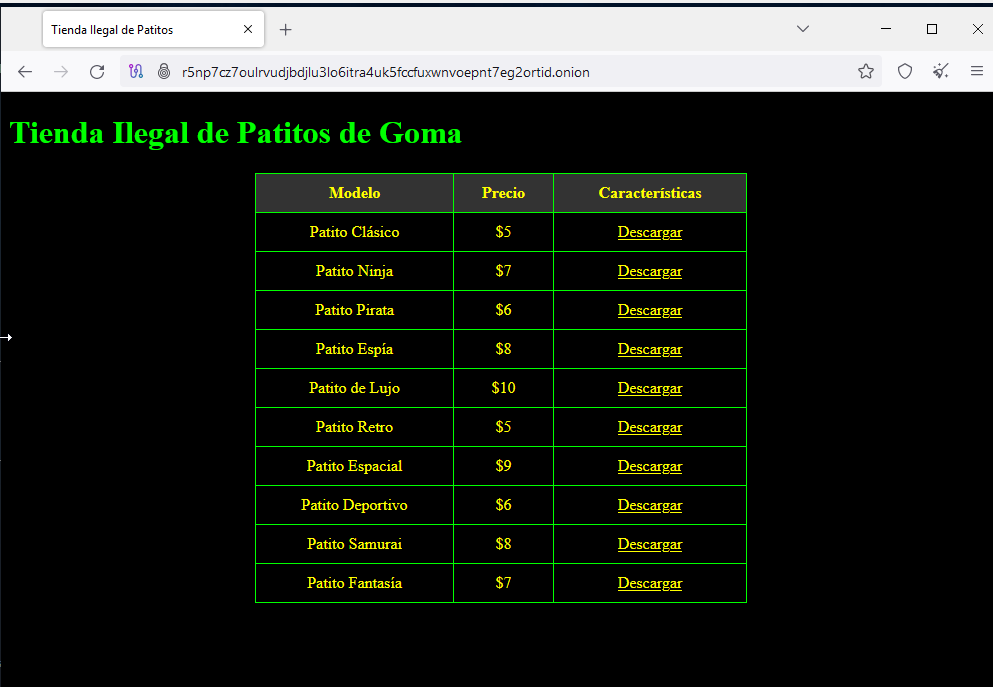

Para aproximar un ejemplo a todo esto hemos levantado un sitio oculto en la red Tor dedicado a la venta ilegal de patitos de goma. Como vemos, solo usando Tor Browser podemos acceder a la web, al tratarse de una url .onion

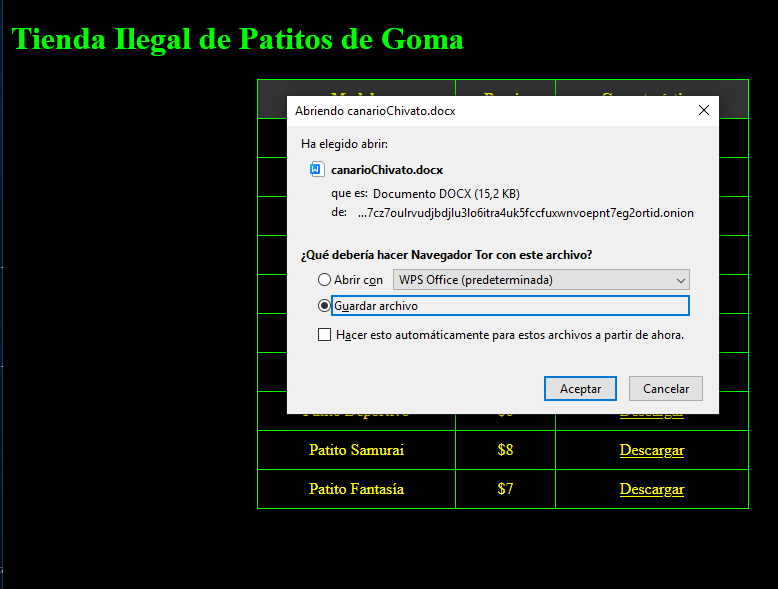

Hemos tomado control del sitio y pretendemos optener la IP de todos los usuarios que descarguen un Word infectado del mismo.

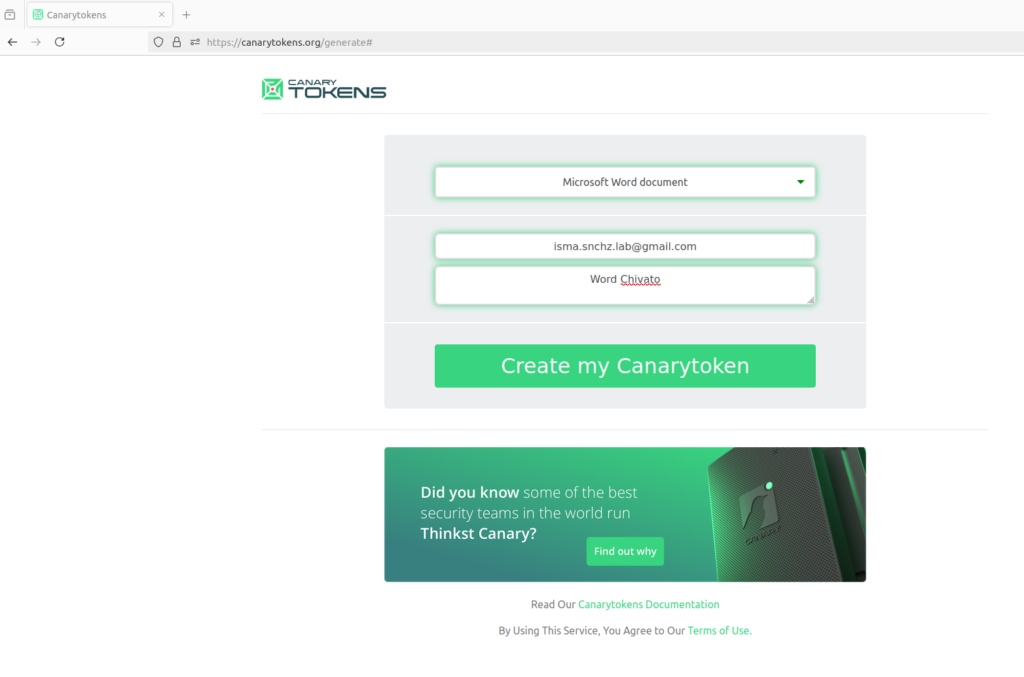

Para crear nuestro Word infectado en este ejemplo no necesitamos mucha cosa. Vamos a usar la página http://canarytokens.org

En esta página elegimos el tipo de archivo que queremos crear, le ponemos un mail para que nos avise cuando el archivo se ha abierto, y listo; tenemos un Word que nos informará de la IP de todo aquel que lo descargue y lo abra.

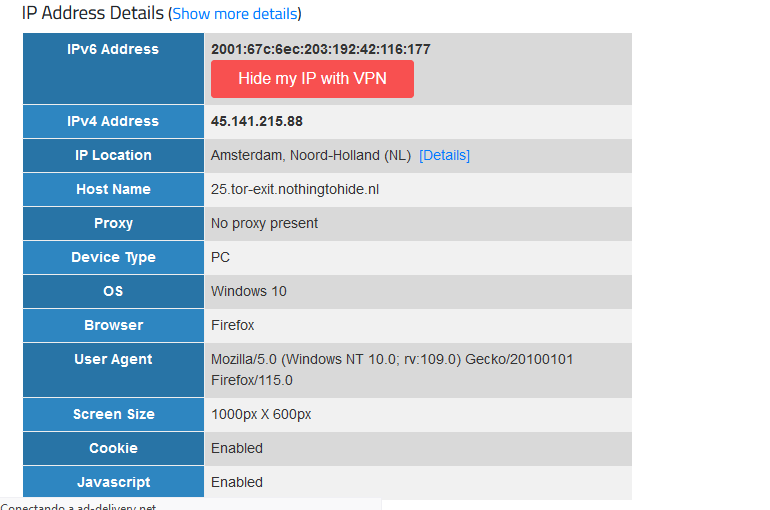

Pero veamos primero que IP tenemos con TOR

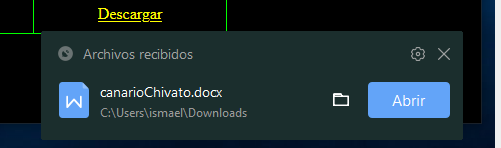

Entonces procedemos a descargar nuestro archivo malicioso

Lo abrimos

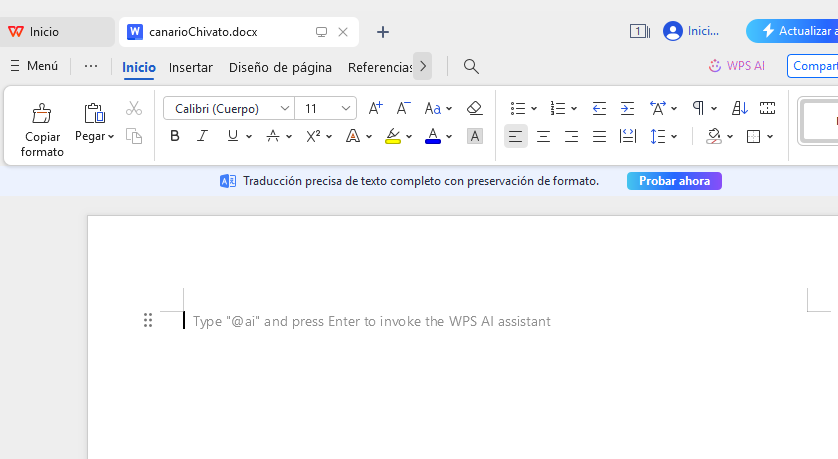

Comprobamos si canarytokens.org ha sido capaz de geolocalizarnos. Pues… sí.

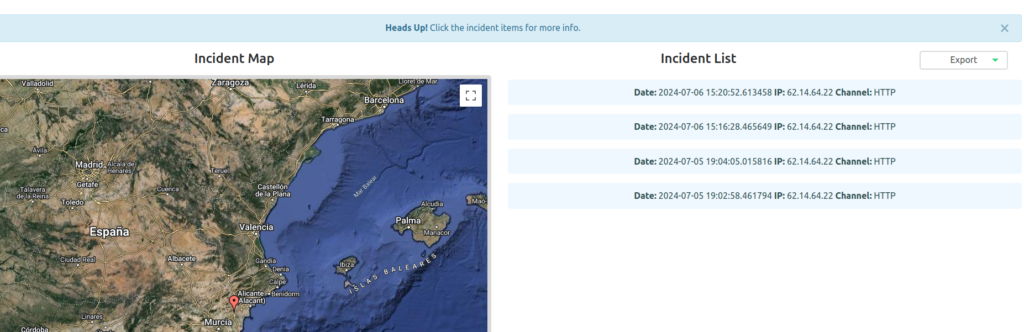

Por curiosidad vemos qué opina virusTotal de nuestro archivito, y parece que no tiene mala opinión.

Consideraciones Legales y Éticas

El uso de archivos cebo y técnicas como la NIT plantea importantes cuestiones legales y éticas:

- Privacidad: Las técnicas de desanonimización pueden considerarse invasivas y potencialmente violatorias de la privacidad, planteando debates sobre su legitimidad.

- Jurisdicción: Operaciones como la del caso PlayPen a menudo requieren cooperación internacional y plantean desafíos sobre la jurisdicción y el alcance legal de tales medidas.

- Precedentes Legales: Casos como PlayPen sientan precedentes legales sobre el uso de tecnologías avanzadas en la aplicación de la ley, influenciando futuras operaciones y legislaciones.

Conclusión

La desanonimización mediante archivos cebo, como se demostró en el caso PlayPen, es una herramienta poderosa en la lucha contra el cibercrimen. Aunque plantea desafíos legales y éticos significativos, su eficacia en la identificación y persecución de delincuentes ha sido probada. La operación del FBI contra PlayPen no solo resultó en numerosos arrestos y rescates, sino que también demostró el potencial y las complejidades del uso de tecnologías avanzadas para desmantelar redes criminales en la dark web.

Esta técnica sigue siendo un tema de estudio y desarrollo continuo, buscando equilibrar la seguridad pública y los derechos individuales en el ámbito digital.

Fuente: David Fuentes Miguel / Universidad de Alcalá

Deja una respuesta