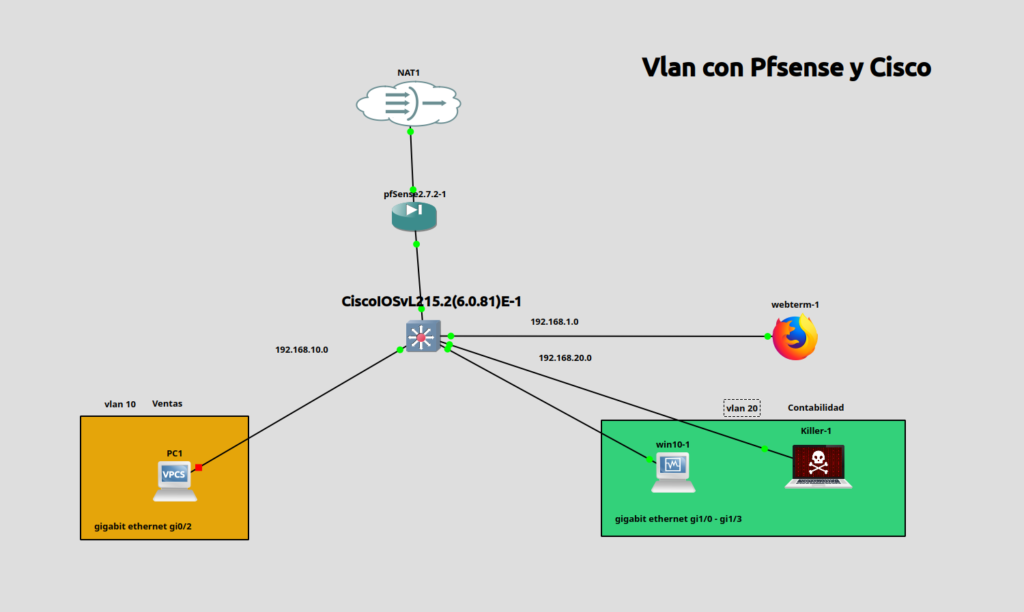

En el artículo anterior habiamos creado un par de VLAN: la VLAN 10 y la VLAN 20. Sin embargo, no hemos aplicado aún ningun tipo de seguridad sobre el switch. Obviando que no hemos creado todavía una VLAN de Gestion, ni establecido claves de acceso para configurarlo -lo haremos en otro post- existe un peligro que no podemos pasar por alto. ¿Que sucede sin en una de nuestras VLAN una máquina es comprometida o un tercero malintencionado conecta algun dispositivo a unos de los puetos activos del switch? Pues sería un desastre.

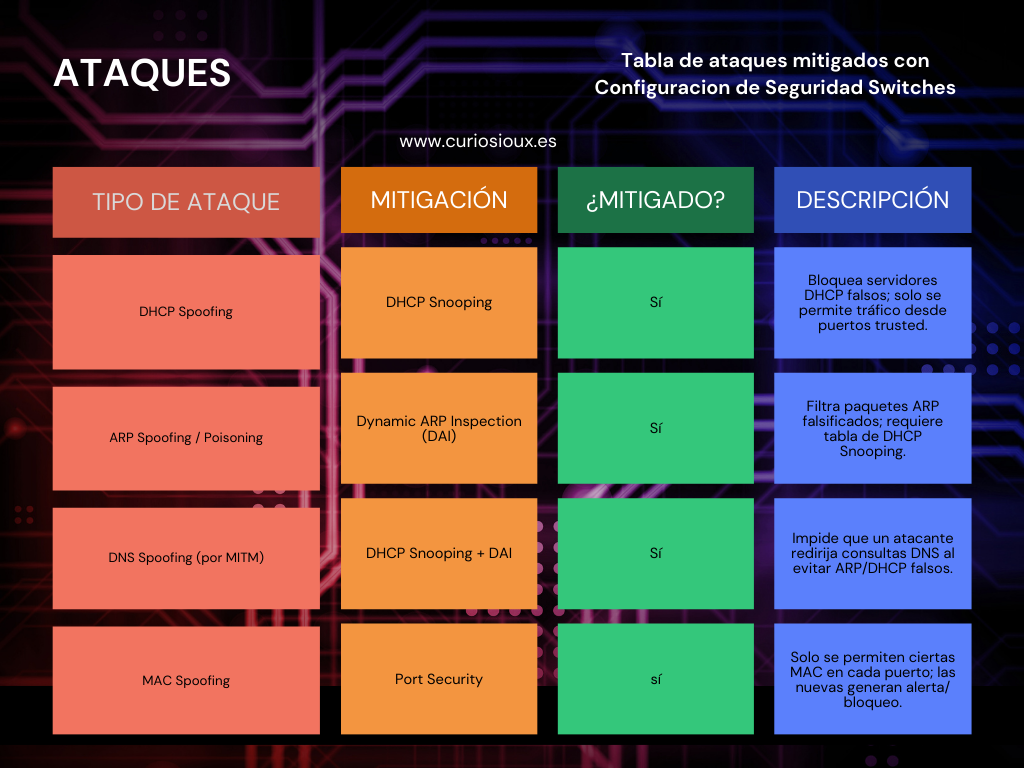

Existen en ese punto una gran variedad de ataques que podría realizar un tercero malicioso. Algunos de ellos los tenemos en la siguiente tabla:

La seguridad en redes locales (LAN) cobra entonces un papel crucial para evitar ataques que puedan comprometer la integridad y privacidad del tráfico de datos. En este artículo, vamos a detallar una configuración segura para una VLAN 20 en un switch Cisco, aplicando medidas para mitigar ataques como DHCP Spoofing, ARP Spoofing y DNS Spoofing.

DHCP Snooping: Protegiendo la asignación de direcciones IP

El ataque DHCP Spoofing consiste en que un atacante despliega un servidor DHCP falso en la red para asignar direcciones IP maliciosas a los usuarios. Con DHCP Snooping podemos definir qué puertos son confiables para entregar direcciones IP y limitar el tráfico DHCP en los puertos no confiables.

El objetivo será evitar servidores DHCP no autorizados y limitar el tráfico DHCP en puertos vulnerables.

Configuración:

Switch(config)# ip dhcp snooping

Switch(config)# ip dhcp snooping vlan 20

# Puerto hacia el servidor DHCP

Switch(config)# interface Gi0/0

Switch(config-if)# ip dhcp snooping trust

# Puertos de usuarios (no confiables)

Switch(config)# interface range Gi1/0 - 3

Switch(config-if-range)# ip dhcp snooping limit rate 10Dynamic ARP Inspection (DAI): Validación de paquetes ARP

El ataque ARP Spoofing permite a un atacante interceptar, modificar o redirigir el tráfico en la red local. DAI (Dynamic ARP Inspection) valida los mensajes ARP comparándolos con la base de datos generada por DHCP Snooping.

El objetivo aquí es evitar falsificación de direcciones IP/MAC en la red.

Configuración:

Switch(config)# ip arp inspection vlan 20

# Puerto hacia servidor o gateway

Switch(config)# interface Gi0/0

Switch(config-if)# ip arp inspection trust

Filtro ACL para Respuestas DNS (Opcional)

Para evitar que usuarios reciban respuestas DNS de servidores no autorizados, podemos crear una ACL para filtrar tráfico DNS únicamente desde un servidor válido (por ejemplo, 192.168.20.53).

El objetivo es asegurarse de que solo el DNS autorizado responda peticiones. Recordemos que nosostros establecimos como servidores DNS los de Google (8.8.8.8) y Cloudflare(1.1.1.1) en nuestro PfSense.

Configuración:

Switch(config)# ip access-list extended DNS_FILTER

Switch(config-ext-nacl)# permit udp host 8.8.8.8 any eq 53

Switch(config-ext-nacl)# permit udp host 1.1.1.1 any eq 53

Switch(config-ext-nacl)# deny udp any any eq 53

Switch(config-ext-nacl)# permit ip any any

# Aplicar a puertos de usuario

Switch(config)# interface range Gi1/0 - 3

Switch(config-if-range)# ip access-group DNS_FILTER inPort Security en puertos de usuario (Opcional)

Port Security evita que un atacante conecte dispositivos no autorizados a la red, limitando el número de direcciones MAC permitidas por puerto.

📌 Objetivo: Restringir el acceso a dispositivos no autorizados y mitigar ataques de spoofing físico.

Configuración:

Switch(config)# interface range Gi1/0 - 3

Switch(config-if-range)# switchport mode access

Switch(config-if-range)# switchport access vlan 20

Switch(config-if-range)# switchport port-security

Switch(config-if-range)# switchport port-security maximum 1

Switch(config-if-range)# switchport port-security mac-address sticky

Switch(config-if-range)# switchport port-security violation restrictResultado Final Con esta configuración:

- Solo el puerto confiable (hacia el servidor) puede ofrecer direcciones IP o responder con ARP válidos.

- Los usuarios no podrán falsificar direcciones IP ni MAC.

- Si alguien intenta usar una nueva MAC, se restringe el acceso automáticamente.

- Se previene DNS spoofing indirectamente al bloquear la manipulación ARP/DHCP.

Deja una respuesta