Hace tiempo que quería hacer un análisis de algún caso de phishing, y este, que simula una web de la DGT, tiene algunas características que me parecen interesantes. Además, en cierto momento nos deja ver parte de sus entrañas sin necesidad de incumplir la ley.

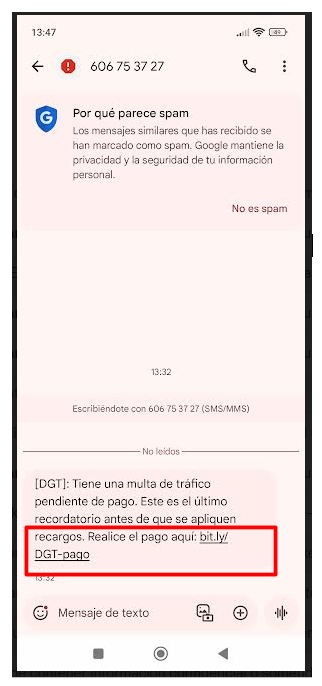

En realidad, podríamos llamarlo «smishing» puesto que el medio por el que llega es el móvil. Aquí el original:

Es muy fácil identificarlo como phishing en este caso; de hecho, el filtro anti-spam ya lo ha hecho. En primer lugar, la DGT no envía este tipo de mensajes, pero el uso de un acortador de enlaces ya nos da una pista importante.

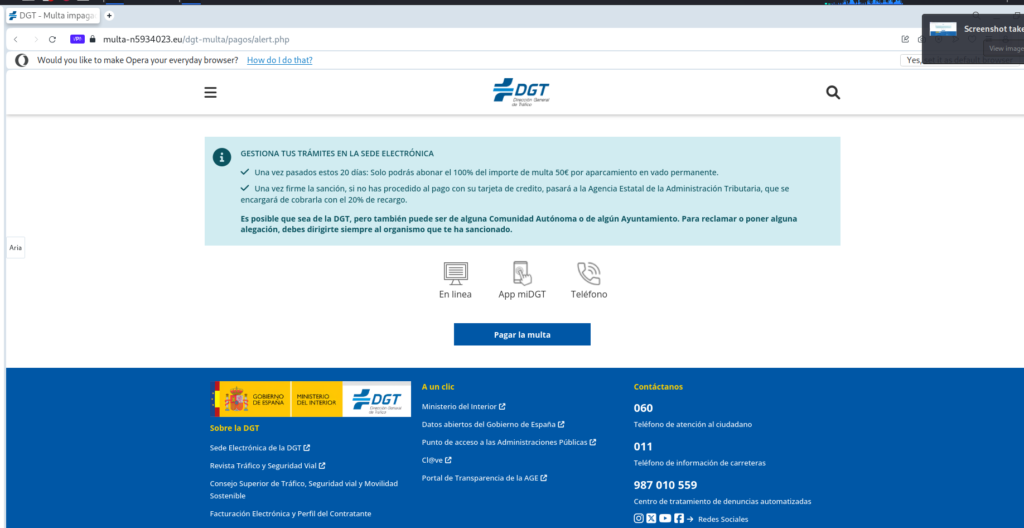

Este enlace solo nos deja acceder al dominio del correo si lo hacemos desde una dirección IP nacional. Si tratamos de acceder desde otro lugar, por ejemplo, desde una VPN como la de Opera, nos redirige a una página para comprarnos un coche.

Sin embargo, si conocemos el dominio al que nos debería enviar, podemos acceder directamente sin salir de la VPN.

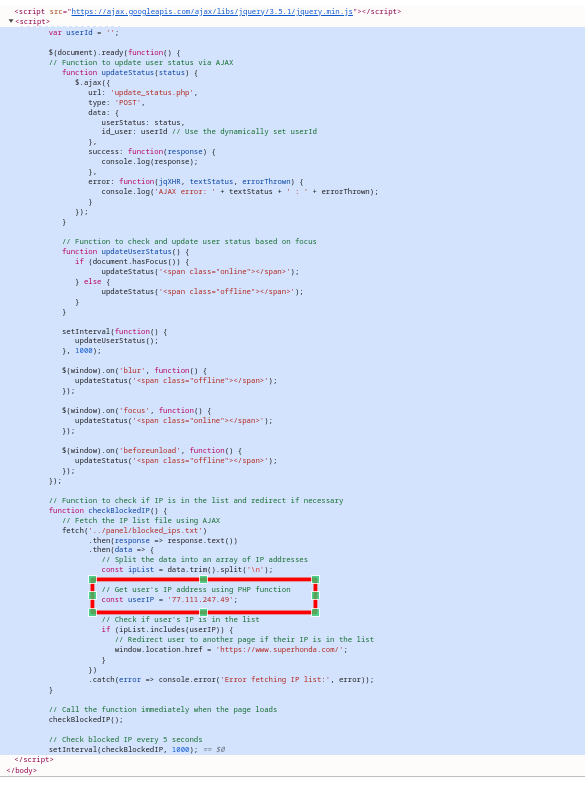

Como podemos ver, está bastante bien conseguido. En un análisis superficial, podemos ver su código con el inspector.

Si nos fijamos con atención, podemos ver nuestra IP en el código.

Este código tiene dos funciones principales:

- Actualización del estado del usuario: Monitorea si la ventana del navegador tiene enfoque y actualiza el estado del usuario (online/offline) en el servidor.

- Verificación de IP bloqueada: Revisa periódicamente si la IP del usuario está en una lista de IPs bloqueadas y redirige a los usuarios bloqueados a una página específica.

El objetivo general es gestionar la sesión del usuario de acuerdo con su estado de actividad (enfocado o no) y limitar el acceso basado en la IP del usuario. Entonces, lo que hace es obtener nuestra IP y compararla con el recurso blocked_ips.txt para decidir si nos muestra la web o no.

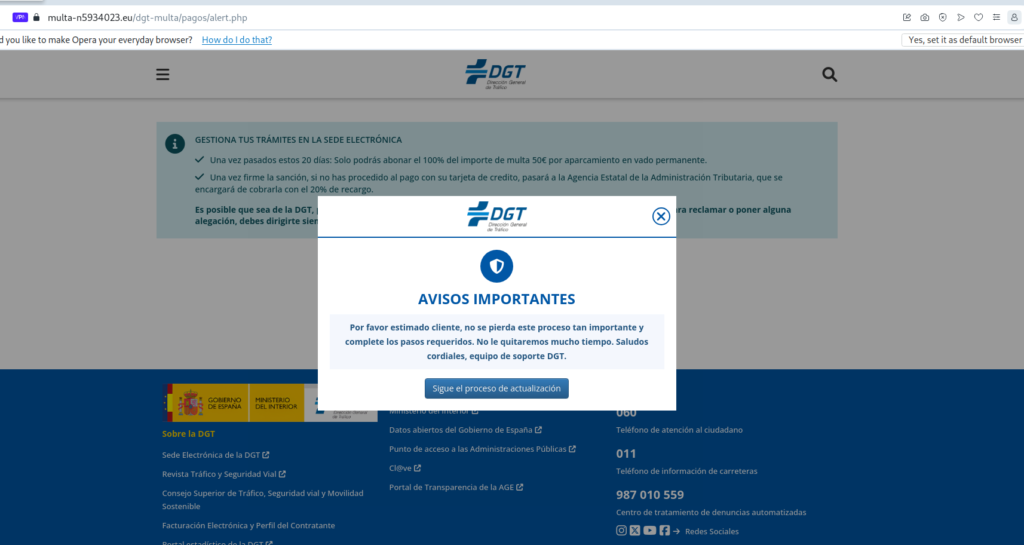

Si hacemos clic en algunos de los enlaces, nos invita a concentrarnos en lo importante.

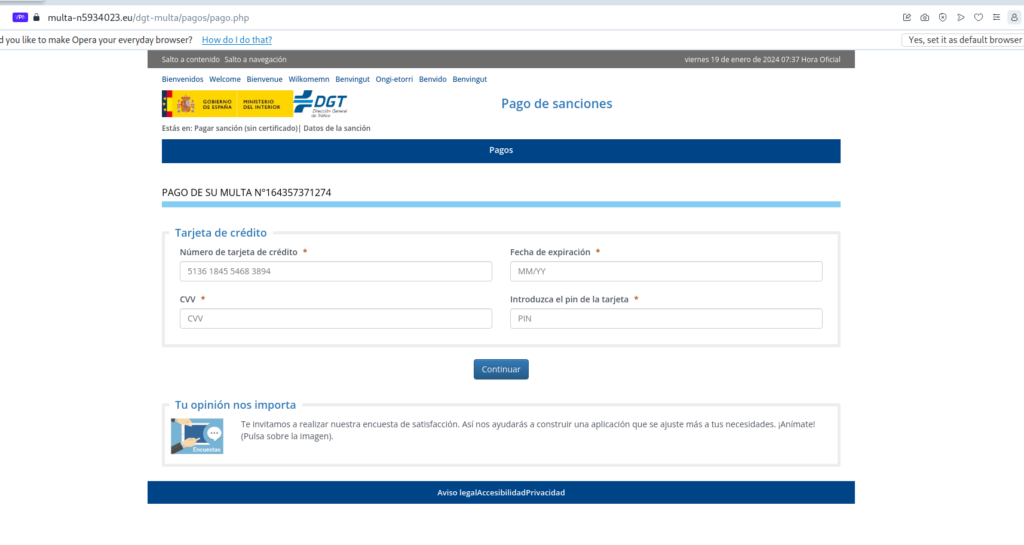

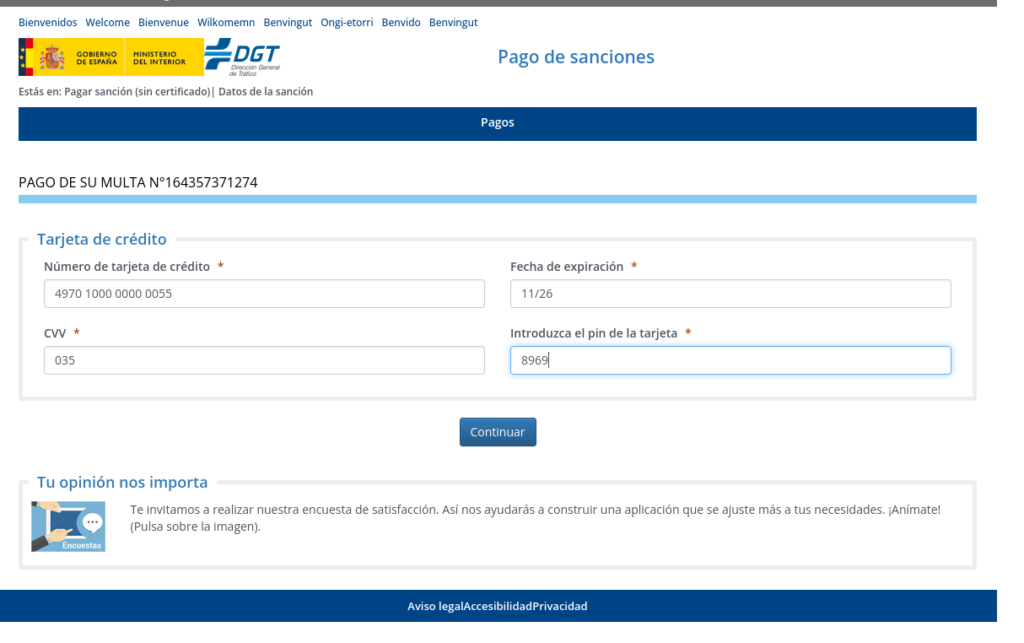

Si clicamos en «pagar», nos lleva al formulario que robará nuestros datos. Si revisamos el inspector de nuevo (me lo ahorro), veremos un script que asegura que los datos de la tarjeta de crédito (número, fecha de vencimiento, CVV y PIN) sean válidos antes de permitir que el formulario sea enviado. Realiza validaciones específicas para diferentes tipos de tarjetas de crédito y proporciona retroalimentación visual al usuario cuando los campos no son válidos, impidiendo el envío del formulario hasta que todos los datos sean correctos.

Llegados a este punto, podemos hacer algunas cosas para descubrir que es phishing ¡si es que no ha quedado claro ya!

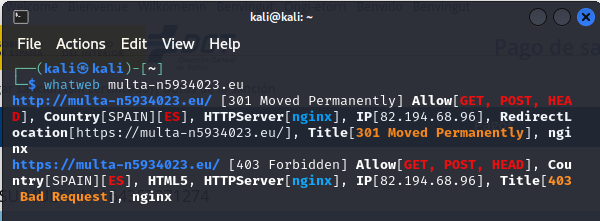

Si hacemos un whatweb obtenemos lo siguiente:

Vemos que está montado sobre un servidor nginx y que su IP se localiza en España.

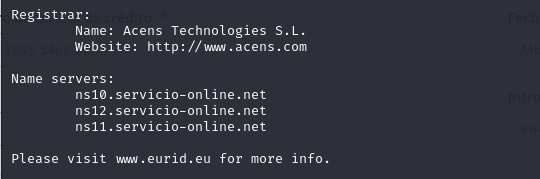

Hagamos un whois. Vemos que el registrador es Acens. No mucho más.

Entonces, geolocalicemos la IP.

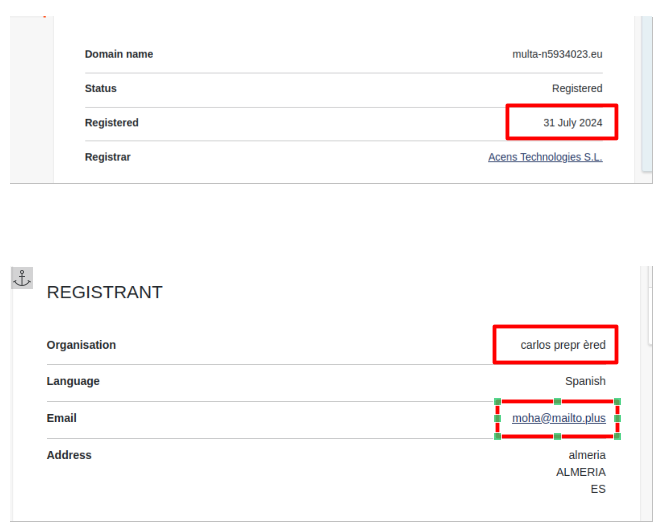

Comprobar el registro de dominio es algo que podemos hacer para ver si hay algo extraño.

Si nos fijamos en la fecha de creación del dominio, podemos ver que es reciente. Eso también debería despertarnos las alarmas.

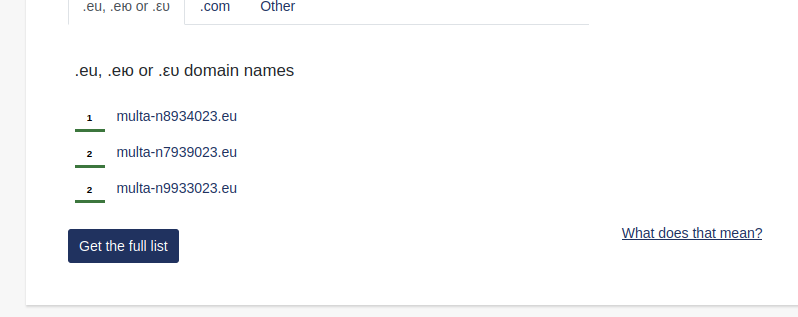

Además, en Organizacion tenemos un nombre mal construido y se ha utilizado un servicio de correo temporal. También podemos ver que existen otros dominios similares dados de alta que siguen el mismo patrón de registro.

Creo que no hace falta resaltar que si la DGT tuviera que dar de alta un dominio por cada multa, pondría muchas más.

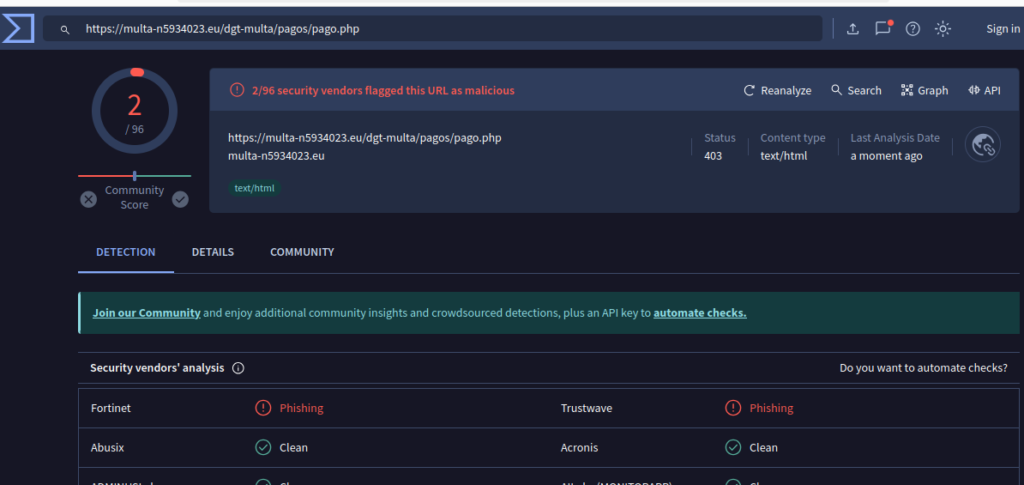

Podemos también, por curiosidad, ver qué opina VirusTotal de la web.

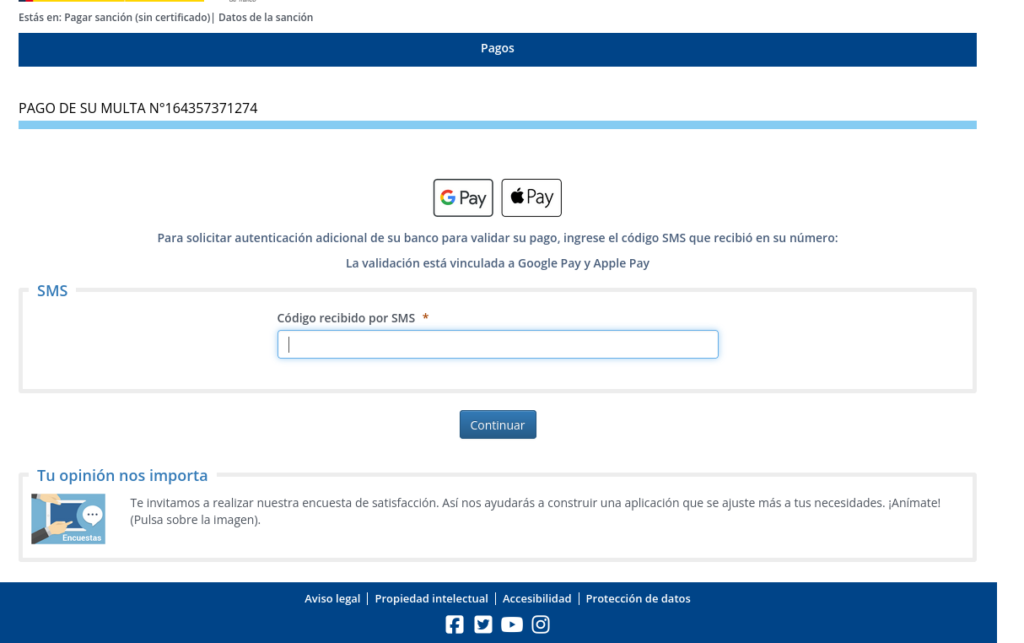

Entonces, ahora vamos a «pagar»:

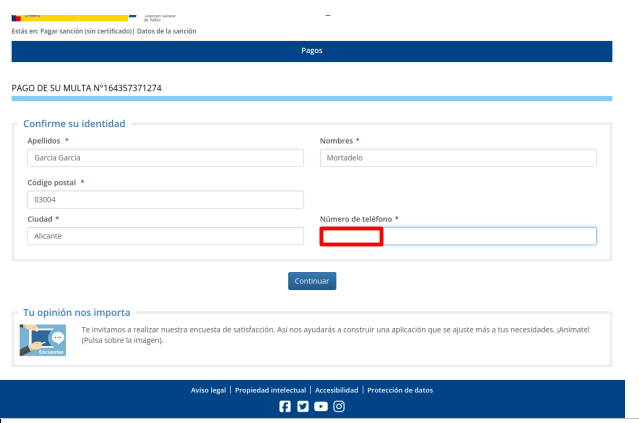

Parece que hemos pasado la validación con nuestra tarjeta falsa. Rellenamos los datos. Es importante poner el teléfono para que nos puedan llamar.

Deberíamos recibir un SMS…

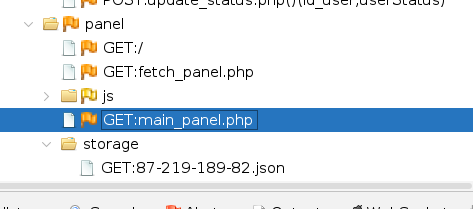

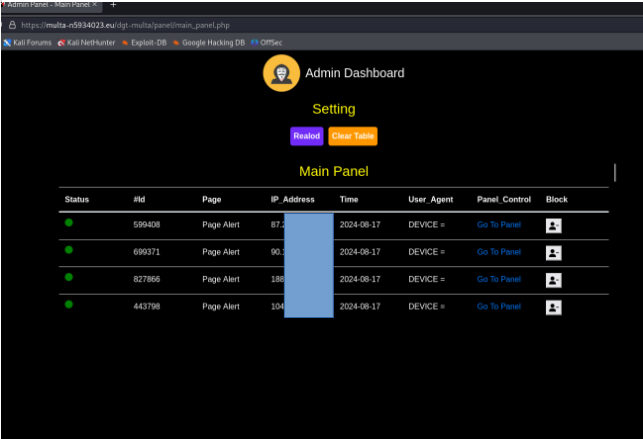

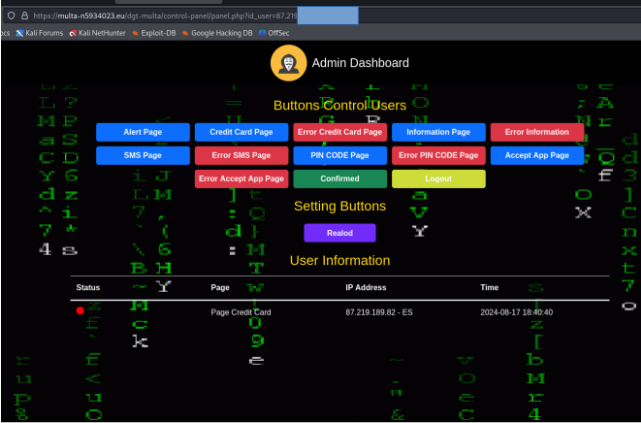

Pero lo interesante lo encontramos en las peticiones del histórico de ZAP. Vamos a ver.

Desde estos paneles podemos monitorizar la actividad de las víctimas en tiempo real.

Consejos para evitar el phishing:

- Desconfía de los enlaces acortados: Siempre verifica la URL antes de hacer clic en un enlace, especialmente si proviene de un mensaje sospechoso o desconocido.

- Evita proporcionar información personal: No compartas datos sensibles como contraseñas o información de tarjetas de crédito en sitios no verificados.

- Verifica la autenticidad del remitente: Las organizaciones oficiales no solicitan información personal por correo electrónico o SMS. Si tienes dudas, contacta directamente a la entidad por medios oficiales.

- Utiliza herramientas de seguridad: Emplea software antivirus y extensiones de navegador que puedan identificar sitios fraudulentos antes de que te expongas a riesgos.

- Revisa la fecha de creación del dominio: Los sitios web de phishing a menudo utilizan dominios recién creados. Utiliza servicios de «whois» para verificar la antigüedad del dominio.

- Configura autenticación en dos pasos (2FA): Añadir una capa adicional de seguridad puede prevenir el acceso no autorizado a tus cuentas, incluso si tus datos se ven comprometidos.

Con estos pasos, estarás mejor protegido contra intentos de phishing y otras amenazas cibernéticas.

Deja una respuesta